Kradzież danych osobowych w internecie

W przypadku zabezpieczeń danych osobowych zawsze najsłabszym ogniwem jest człowiek, ponieważ zapomni, świadomie z pośpiechu zaniecha procedurę czy za szybko kliknie podejrzany link, który pozwoli cyberprzestępcom przeprowadzić atak np. na serwer firmy.

Z tego artykułu dowiesz się, na czym polega kradzież danych osobowych w internecie, jakie są popularne techniki wyłudzeń, jak chronić swoje dane oraz co zrobić, gdy ktoś posłuży się Twoją tożsamością np. w celu osiągnięcia korzyści majątkowej.

Kradzież tożsamości, a prawo

Zgodnie z ustawą o ochronie danych osobowych przetwarzanych w związku z zapobieganiem i zwalczaniem przestępczości z dnia 14 grudnia 2018 r. (Dz.U.2019.0.125) poszkodowany, który padł ofiarą kradzieży tożsamości, może złożyć skargę do Urzędu Ochrony Danych Osobowych, sądu administracyjnego (np. za opieszałość administratora danych osobowych), żądać zadośćuczynienia czy wymusić ściganie przestępstwa określonego w kodeksie karnym.

W świetle obowiązującego prawa nie istnieją przepisy, które bezpośrednio dotyczą kradzieży tożsamości. Kodeks karny przewiduje podszywanie się pod kogoś dla korzyści finansowych lub osobistych (art. 190a § 2), uzyskanie bezprawnie dostępu do systemu informatycznego (art. 267 § 2) lub stosowanie phishingu (art. 287 § 1).

Ze względu na rosnące statystyki wykrytych przestępstw w internecie stosuje się definicje z ustawy o krajowym systemie cyberbezpieczeństwa z 5 lipca 2018 r. (Dz. U. 2018 poz. 1560) oraz w 2022 r. powołano do życia Centralne Biuro Zwalczania Cyberprzestępczości.

Czy umowa bez numeru dowodu jest ważna?

Na czym polega kradzież tożsamości w internecie?

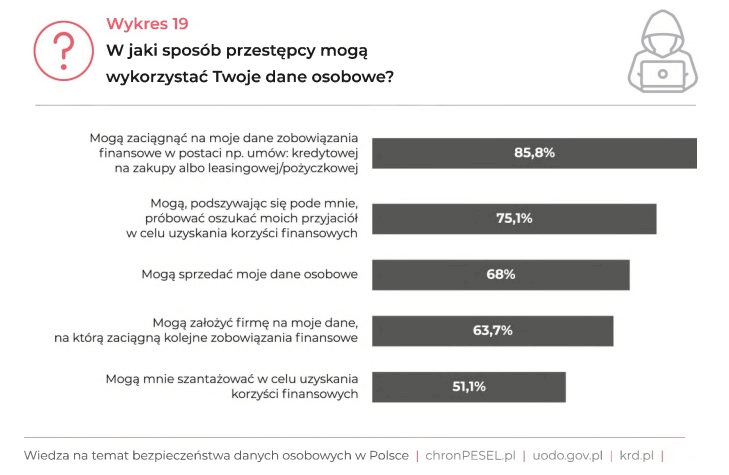

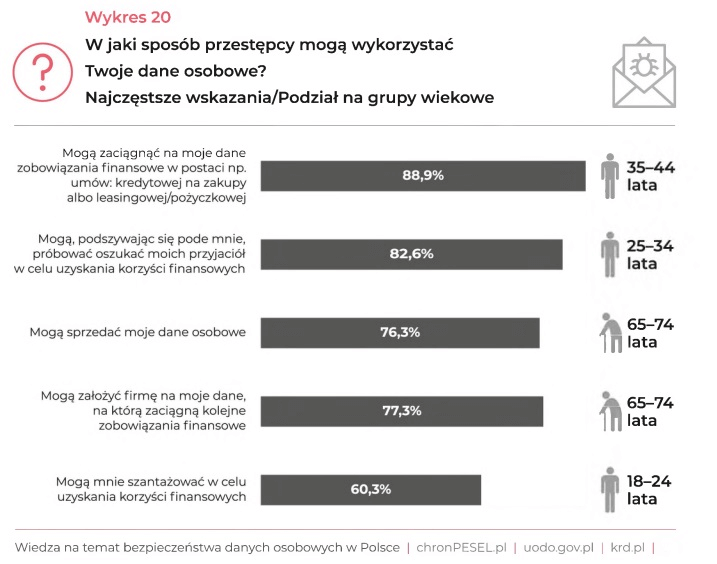

To przede wszystkim nieuprawnione wykorzystanie danych osobowych w internecie. Przestępcy zajmujący się kradzieżą tożsamości próbują przechwycić informacje dotyczące kont bankowych, loginów do używanych portali, poczty elektronicznej, czy instytucji finansowej.

Skradzione dane można wykorzystać do wyrządzenia szkody majątkowej jak wyłudzenie kredytu, zakupy w sieci z karty kredytowej poszkodowanej osoby lub zmiany loginów konta bankowego. Jeśli nie chodzi o pieniądze, to przestępstwo może polegać na zniszczeniu cudzego wizerunku lub dobrego imienia.

Poznaj zasady tworzenia i zarządzania hasłami

Uporczywe nękanie innej osoby przez strony internetowe, czy to w formie pisemnej, czy przez zamieszczenie krępujących zdjęć może wpłynąć na zdrowie psychiczne ofiary.

Jeśli następstwem czynu określonego w art. 190a § 3 pokrzywdzony targnie się na swoje życie, to sprawca podlega karze pozbawienia wolności od 2 do 12 lat więzienia.

Popularne przypadki wyłudzenia danych osobowych w internecie

- Phishing — podszywanie się pod nadawców maili lub strony internetowe, by wykraść hasła, numery kart kredytowych, pesel itd.

- Spear phishing — oszust podaje się np. za właściciela mieszkania i wyłudza dane do fikcyjnej umowy, celem zawarcia umowy najmu. Bardzo często próbują w ten sposób również "ukraść" dowód osobisty, a dokładniej dane w nim zawarte.

- Spoofing, gdzie cyberprzestępca udaje przedstawiciela banku, urzędu lub instytucji państwowej. Dla zmylenia ofiary fałszują adresy e-mailowe, numery telefonu, a nawet adresy IP. Najpopularniejszą metodą oszustów jest dzwonienie do obywateli, podając się za policjanta i prośbę o potwierdzenie swoich danych (Caller ID Spoofing).

- Malware — instalacja złośliwego oprogramowania szpiegowskiego (np. zainfekowany załącznik maila), które pozwala przestępcy w nieuprawniony sposób pozyskać dane zbierane przez stronę, portal itd.

- Atak DDoS, który polega na odmowie dostępu do używanych aplikacji i portali, by wymusić zmianę danych, które już monitoruje wrogie oprogramowanie.

- Hacking — nielegalny dostęp do systemów teleinformatycznych. Zazwyczaj to kradzież danych osobowych w internecie, natomiast czasem może chodzić o uszkodzenie systemów.

- Social engineering — to metoda oszustwa bazująca na autorytecie instytucji finansowej lub państwowej i uzyskanie dostępu do poufnych informacji za pomocą manipulacji ofiary.

- Wyciek danych — czyli nieautoryzowane ujawnienie poufnych danych, które mogą wynikać z błędów w zabezpieczeniach, hakerstwa lub nielegalnej sprzedaży danych osobowych.

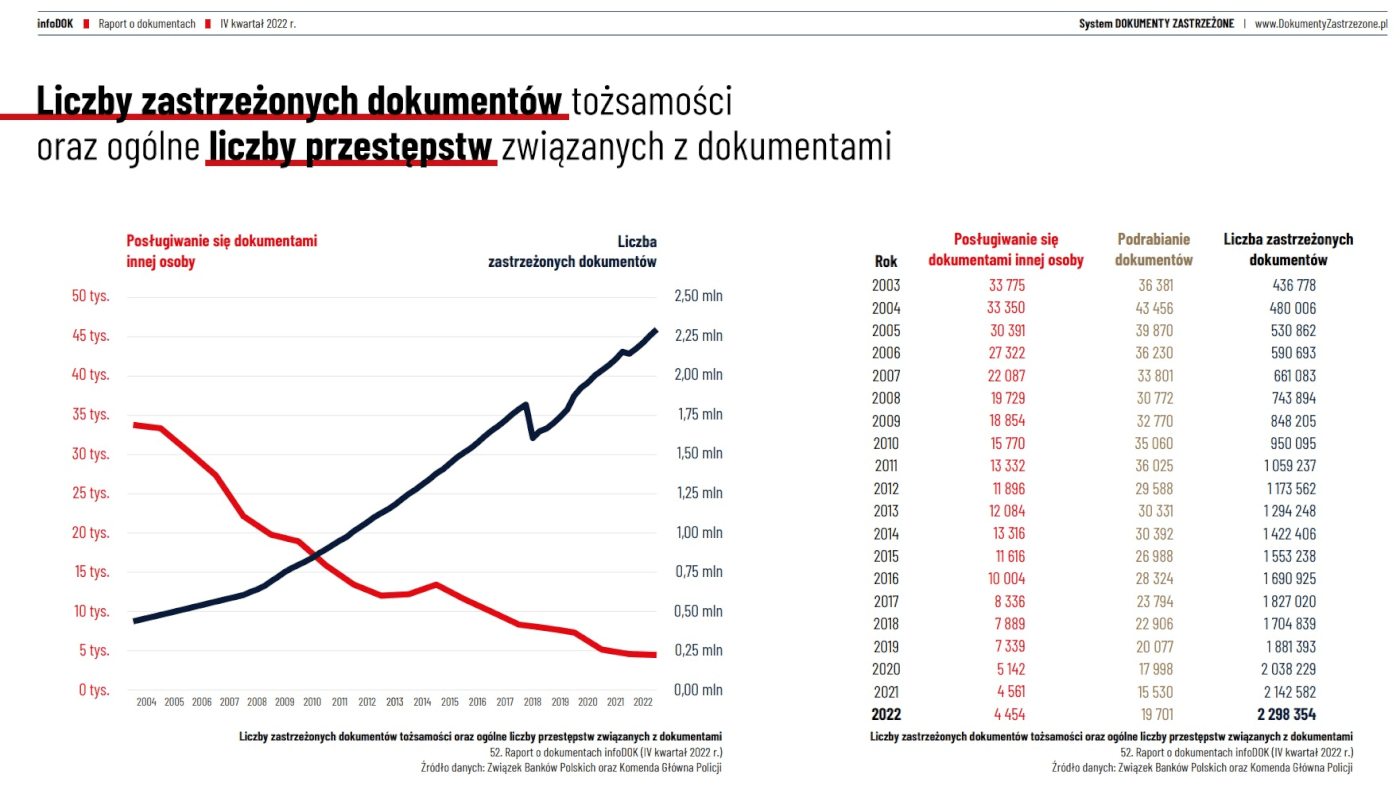

Według 52 wydania raportu InfoDOK z IV kwartału 2022 r., w okresie 2008-2022 zastrzeżono 2,3 mln sztuk dokumentów tożsamości i udaremniono 108 tysięcy prób wyłudzenia kredytów na łączną kwotę 5,5 miliarda złotych.

Czy numer telefonu to dane osobowe? Ważne stanowiska UODO i sądu

10 wskazówek, które pozwolą Ci uniknąć kradzieży tożsamości

- Używaj silnych haseł i zmieniaj je regularnie. Możesz korzystać z managerów haseł jak LastPass czy kluczy uniwersalnych jak Passkey. Zrezygnuj z tych samych haseł do wszystkiego.

- Mocne hasła powinny zawierać duże i małe litery, znaki specjalne, cyfry i co najmniej 12 znaków.

- Używaj antywirusa i zawsze aktualizuj oprogramowanie, aby chronić się przed wirusami i atakami typu malware.

- Uważaj na podejrzane wiadomości e-mail, czyli sprawdzaj:

- poprawną interpunkcję i pisownię polskich znaków ą, ę czy ó — wiele wiadomości phishingowych nie radzi sobie z naszą gramatyką,

- czy adres email jest zgodny z aliasem firmy, za którą się podaje i czy nadawca w ogóle istnieje,

- o jakie dane proszą. Urzędy administracji publicznej czy banki nigdy nie proszą o podanie w e-mailu danych osobowych, czy przesłania skanów lub zdjęć dokumentów jak dowód osobisty.

- zamieszczone w wiadomości linki — zanim klikniesz, sprawdź ich źródło.

- Ustaw dwuskładnikowe uwierzytelnianie, aby zabezpieczyć swoje konta w mediach społecznościowych oraz przeglądarkach internetowych.

- Nie udostępniaj swoich danych osobowych w Internecie — szczególnie numeru Pesel, który jest głównym numerem identyfikacyjnym w Polsce. Również powstrzymaj się od zamieszczania gdziekolwiek zdjęć dokumentów potwierdzających Twoją tożsamość jak prawo jazdy, paszport.

- Unikaj publicznych sieci WiFi, szczególnie jeśli wymagają podania np. adresu e-mail, czy innych danych do odblokowania dostępu.

- Dla zwiększenia bezpieczeństwa możesz korzystać z VPN, który szyfruje ruch internetowy użytkownika.

- Monitoruj zabezpieczenie SSL na odwiedzanych przez Ciebie stronach internetowych, czy przed adresem url jest kłódka. Co prawda większość oszustów już korzysta z certyfikatu kwalifikowanego, zatem zwróć uwagę na domenę odwiedzanych portali. Sprawdzaj, czy pomiędzy trzema ukośnikami "/" (czyli https://nazwa_strony.pl/) jest właściwa nazwa firm i marek, ponieważ oszuści wykorzystują podobieństwo np. (zero) 0 z o itp.

- Skorzystaj z alertów BIK, by na bieżąco otrzymywać powiadomienia w przypadku prób wyłudzenia kredytu, pożyczek, czy nieudolnych kontroli Twoich finansów.

- Twórz kopie zapasowe swoich plików, by w przypadku wirusów przesłanych pocztą elektroniczną nie zostały zniszczone ważne dokumenty.

Cyberstalking i stalking — kiedy jest naruszana nasza prywatność?

Jeśli chcesz zgłosić podejrzane SMSy lub strony wymuszające logowania do "profilu zaufanego" prześlij do analizy incydenty ekspertom z CERT Polska na https://incydent.cert.pl. Dzięki takiej postawie uniemożliwisz oszustowi wyłudzenie danych od kolejnych ofiar.

Sprawdź nasz artykuł: Wyciek danych osobowych – jakie działania powinien podjąć Administrator danych w celu minimalizacji skutków wycieku danych

Tożsamość została skradziona i co dalej?

Jeśli pomimo zachowania powyższych środków ostrożności doszło do kradzieży danych osobowych, masz kilka możliwości zabezpieczenia swojego wizerunku i majątku.

W przypadku kradzieży hasła dostępu — zgłoś incydent administratorowi danych osobowych i wymuś zastrzeżenie konta oraz zmianę na nowe hasło dostępu. Jeśli wykorzystujesz je w innych portalach — np. społecznościowych, również zmień je niezwłocznie.

Pamiętaj, że jeżeli w wyniku wycieku danych masz uzasadnione okolicznościami poczucie zagrożenia np. Twoich finansów, możesz wystąpić o stosowne odszkodowanie.

Przeczytaj także: Zgoda na wykorzystanie wizerunku

Jeśli straciłeś dokumenty z numerami identyfikacyjnymi jak pesel, numer i seria dowodu osobistego — należy przekazać tę informację w dowolnym urzędzie gminy / urzędzie miasta, przez internet lub osobiście. Po zgłoszeniu urzędnik unieważni dowód, co powinno uniemożliwić używanie skradzionych danych.

Nie zapomnij zgłosić kradzieży tożsamości organom ścigania — zgłoszenia możesz dokonać osobiście na policji, co pozwoli potwierdzić Twoją tożsamość. Pamiętaj, że przedstawienie informacji uzasadniających zgłoszenie kradzieży tożsamości w internecie oraz szczegółowy opis, jakie zdarzenie miało miejsce, zwiększy szansę na złapanie cyberprzestępcy.

Poinformuj o kradzieży danych inne instytucje jak banki, dostawcy usług itd., by oszust nie mógł generować więcej strat finansowych i moralnych.

Sprawdź nasz artykuł: Udostępnianie danych osobowych bez zgody

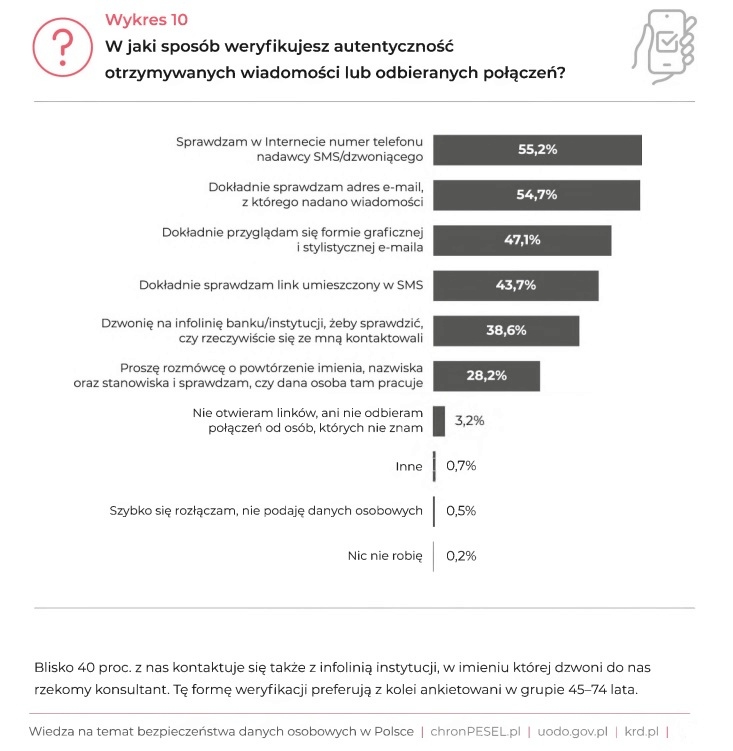

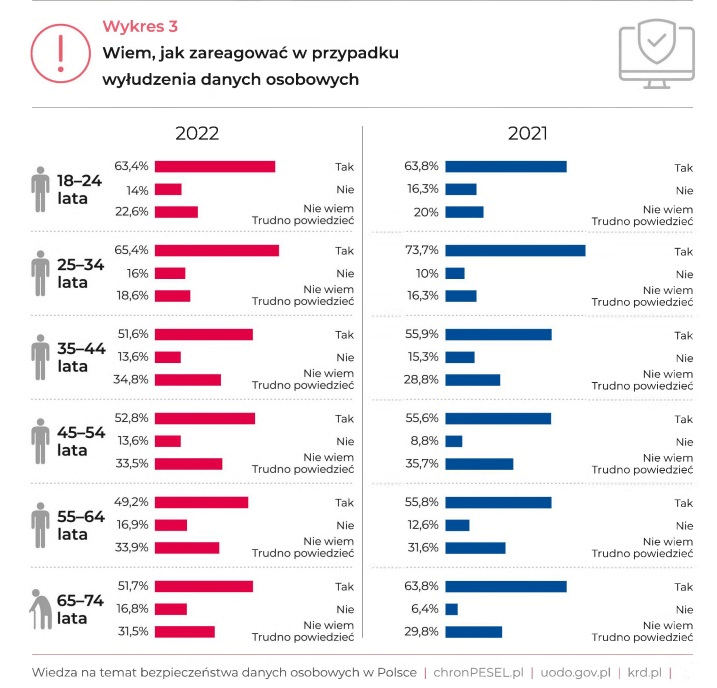

Świadomość cyberbezpieczeństwa w Polsce

Według CERT Polska w 2022 r. odnotowano 322 479 incydentów cyberbezpieczeństwa. Niestety mimo rosnącej świadomości jakość haseł użytkowników oraz stosowanie wiedzy w praktyce pozostawia wiele do życzenia.

Cykliczne raporty Cisco wskazują, że nadal 50% pracowników omija zabezpieczenia firmowe przynajmniej raz w tygodniu. Oszust, który bezprawnie wejdzie w posiadanie danych osobowych innej osoby, a następnie wbrew jej woli za pomocą internetu podejmie działania, które naruszą jej wizerunek, podlega karze pozbawienia wolności nawet do 12 lat.

Sprawdź także:

Skan dowodu osobistego - czy to w ogóle legalne?

Dane osobowe wrażliwe, a dane osobowe zwykłe

Zastrzeżenie numeru PESEL. Ważna zmiana już od czerwca

Cyberstalking i stalking — kiedy jest naruszana nasza prywatność?