Norma ISO 27001

Każda organizacja, nieważne czy ta mikro, czy duża korporacja, przetwarza informację, które z różnych punktów widzenia są dla niej ważne.

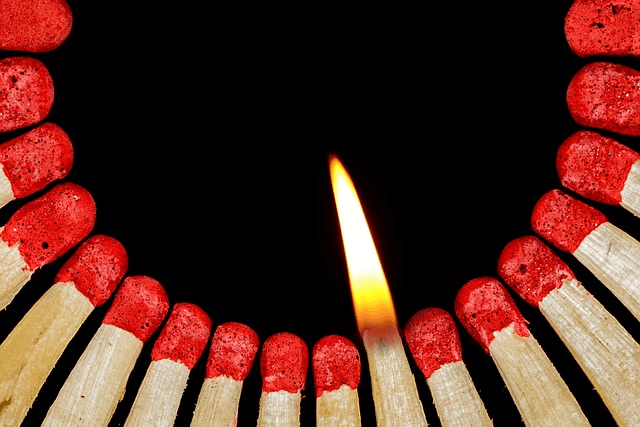

Odpowiednio przetwarzana informacja może być motorem napędowym dla biznesu. Odwrotnie, informacja, która nie jest odpowiednio zarządzana, może stać się przyczyną upadku firmy i kłopotów finansowych jej właścicieli. Cyberprzestępczość nie powstała sama z siebie, ale jest raczej odpowiedzią na obecne realia. Handel informacją i wykorzystywanie jej do przestępczych celów to nic nowego. Od zarania dziejów informacja była towarem, który wpływał na powstawanie wielkich fortun, ale był także przyczyną spektakularnych upadków.

Świat się digitalizuje, nośniki papierowe, na których do niedawna zapisywano większość informacji, odchodzą w niepamięć i są zastępowane przez rozproszone po całym świecie wirtualne przestrzenie danych. Sięga się do nich w razie potrzeby, mają być dostępne w ułamkach sekund. Informacja stała się towarem samym w sobie i coraz częściej jest oferowana w ten sam sposób, co produkty w sklepie wielobranżowym.

Normy ISO – czyli to, co oczywiste a nieoczywiste

Co to jest ISO 27001? Kogo dotyczy ISO 27001?

Zanim organizacja podejmie decyzję, że chce chronić informację, najpierw musi nabrać przekonania, że informacja jest dla niej ważna. Ważna z samego faktu, iż jest cennym aktywem organizacji. Ważna jest także dlatego, że może dotyczyć nie tylko organizacji, ale również osób i podmiotów, z którymi współpracuje, a tym samym, przetwarza ich dane.

Przekonanie o ważności informacji rodzi potrzebę jej ochrony. Norma PN-EN ISO/IEC 27001:2023-08 (skrótowo: ISO 27001) to międzynarodowa norma standaryzująca systemy zarządzania bezpieczeństwem informacji (SZBI). Za pomocą tego narzędzia organizacja może zapewnić sobie kompleksowość ochrony informacji, jej rozliczalność oraz przekonanie, że owa ochrona jest adekwatna do zmieniającej się rzeczywistości.

SZBI są niezbędnymi narzędziami w zakresie bezpieczeństwa, które pomogą ochronić dane znajdujące się w firmie.

Decyzja o wdrożeniu ISO 27001

ISO/IEC 27001 to zbiór regulacji do stosowania (wymagań do wdrożenia), których głównym celem jest zapewnienie zaimplementowania i późniejszego utrzymywania i doskonalenia (rozwijania) w organizacji systemu zarządzania bezpieczeństwem informacji – SZBI (ang. Information Security Management Systems – ISMS).

Decyzja o wdrożeniu SZBI powinna być ogłoszona w organizacji (zakomunikowana personelowi i stronom zainteresowanym).

Godząc się na wdrożenie standardu wyznaczonego przez regulacje normy ISO 27001, firma przede wszystkim musi zgodzić się na wdrożenie kompleksowego rozwiązania systemowego w sferze zarządzania.

Rozwiązanie to powinno:

- przeszyć całą organizację lub jej wybrane elementy;

- angażować zarówno Zarząd, jak i poszczególne szczeble struktury organizacyjnej;

- wymagać wysiłku organizacyjnego i zaangażowania proporcjonalnych do wymagań zasobów finansowych.;

- być postrzegane przez organizację jako wspierające rozwój firmy, a nie jej hamulec.

Przygotuj się na NIS 2! Wdrożenie ISO 27001 z LexDigital

Czym jest system zarządzania bezpieczeństwem informacji – norma ISO 27001?

Wymagania wskazane w ISO/IEC 27001 skupiają się na kompleksowym podejściu do bezpieczeństwa informacji, widząc perspektywę ludzi i technologii.

System zarządzania bezpieczeństwem informacji oparty o wymagania normy ISO 27001 uwzględnia takie środki jak: zarządzanie ryzykiem, działania operacyjne czy cyberbezpieczeństwo.

Stając przed zagrożeniami dzisiejszego świata, w którym na porządku dziennym dochodzi do kradzieży danych, oszustw internetowych, naruszeń prywatności, organizacje muszą uwzględniać w swojej działalności potrzeby i nakłady związane z bezpieczeństwem informacji w tym ich oddziaływanie na cele biznesowe, strukturę organizacyjną, realizowane procesy, a także ponoszone koszty.

Norma https://lexdigital.pl/iso-2700...https://lexdigital.pl/iso-2700... pomaga organizacjom nałożyć "woalkę" bezpieczeństwa informacji na realizowane procesy oraz osadzić to działanie na podbudowie zarządzania ryzykiem adekwatnie do zidentyfikowanych zagrożeń, a także zapewnić ciągłe ulepszanie systemu rozwijając poszczególne procesy bezpieczeństwa proporcjonalnie do rozwoju organizacji.

System zarządzania bezpieczeństwem informacji (SZBI) zgodnie z ISO/IEC 27000 to „zbiór polityk, procedur, wytycznych oraz przydzielonych zasobów oraz aktywności, zarządzanych wspólnie przez organizację w celu ochronnych swoich zasobów informacyjnych ”.

Triada bezpieczeństwa informacji

Bezpieczeństwo informacji to pojęcie w wielu przypadkach subiektywne. Odnosząc się do zapewnienia stanu bezpieczeństwa informacji, Norma zakłada zachowanie trzech atrybutów – Poufności, Integralności i Dostępności informacji.

Poufność

Informacje powinny być dostępne jedynie uprawnionym osobom, podmiotom lub procesom. Przykład braku poufności to przypadkowe wyeksponowanie chronionych zasobów na zewnątrz organizacji bez ich odpowiedniego zabezpieczenia.

Integralność informacji

Zapewnienie integralności informacji jest postrzegane jako stan, w którym informacja zachowuje swoją kompletność i nie jest przekształcana/zmieniana w sposób nieautoryzowany. Przykładem braku integralności mogą być błędy generowane przez wadliwie funkcjonujące oprogramowanie.

Dostępność danych

Dostępność informacji jest zapewniona, kiedy upoważnione osoby mają do niej dostęp zawsze wtedy, gdy jest to potrzebne. Brak dostępności może zachodzić na skutek zaszyfrowania danych przez złośliwe oprogramowanie bez możliwości ich odtworzenia z kopii zapasowej.

Sprawnie funkcjonujący System zarządzania bezpieczeństwem informacji spełniający wymagania ISO/IEC 27001 jest "strażnikiem" poufności, integralności i dostępności informacji. Norma promująca podejście oparte na ryzyku a poprzez zawarte w niej wymagania pomaga wdrożyć zabezpieczenia organizacyjne i techniczne chroniące aktywa informacyjne organizacji.

Co to jest ISO 9001? Międzynarodowy standard dla zarządzania jakością

Co to jest zgodność z normą?

Zgodność systemu zarządzania z normą ISO/IEC 27001 jest dokumentowana w procesie certyfikacji, przeprowadzanym przez akredytowane firmy.

Aby osiągnąć stan zgodności z normą, organizacja powinna między innymi ustanowić odpowiednią strukturę z przypisaniem ról i odpowiedzialności, wdrożyć mechanizmy zarządzania ryzykiem, wypracować odpowiednie działania personelu i stron zainteresowanych uwzględniające wszystkie wytyczne zawarte w normie, a także ustanowione na jej podstawie regulacje wewnętrzne.

Marketing za pomocą środków komunikacji elektronicznej. Zgody niezbędne do zapewnienia zgodności z RODO

Znaczenie certyfikacji SZBI na zgodność z ISO 27001

Rynek coraz częściej poszukuje firm godnych zaufania i w tym celu wymaga dowodów na potwierdzanie, że potencjalny partner będzie dawał rękojmię bezpieczeństwa informacji.

Pobudki wdrożenia ISO/IEC 27001 mogą być różne – uzyskanie certyfikatu, zdobycie zaufania klientów, ochrona posiadanych zasobów, chęć stosowania się do przepisów prawa. Niezależnie od pobudek końcowy skutek winien być zawsze podobny – sprawnie funkcjonujący system zarządzania bezpieczeństwem informacji.

Certyfikat ISO/IEC 27001 to sygnał wysyłany do stron zainteresowanych i klientów, że organizacja w sposób świadomy, wiarygodny i przewidywalny zarządza zasobami informacyjnymi. Legitymowanie się odpowiednim certyfikatem wydanym przez niezależną jednostkę certyfikacyjną dowodzi niezależnego potwierdzenia kompetencji w obszarze bezpieczeństwa informacji.

Co więcej, certyfikacja ISO 27001 świadczy o zaangażowaniu w proaktywne zarządzanie i ochronę informacji i aktywów oraz zapewnienie zgodności z wymaganiami prawnymi.

Dane osobowe: Kompletny przewodnik po RODO na 2025 rok

ISO 27001 na świecie

ISO/IEC 27001 jest szeroko stosowany na całym świecie. Według ISO Survey 2021 – przeglądu certyfikacji prowadzonego przez ISO (International Organization for Standardization) pokazującego liczbę ważnych certyfikatów zgodności z normami zarządzania ISO – zgłoszono ponad 50 000 certyfikatów ISO/IEC 27001 ponad 140 krajach. Certyfikacje dotyczyły firm z różnych sektorów gospodarki, od rolnictwa, przez produkcję, po usługi społeczne.

Incydenty i naruszenia ochrony danych osobowych w dni wolne od pracy i święta

Certyfikacja ISO z LexDigital sp. z o. o.

Zastanawiasz się, czy Twoja organizacja jest gotowa na wdrożenie systemu zarządzania bezpieczeństwem informacji wg ISO 27001? Może rozpocząłeś już działania związane z zapewnieniem bezpieczeństwa informacji, ale potrzebujesz wsparcia w zakresie spełnienia wymagań normy ISO 27001?

Ze względu na dość skomplikowany proces wdrażania systemów ISO w firmie, warto rozważyć pomoc podmiotu wyspecjalizowanego w zakresie systemu zarządzania bezpieczeństwem informacji.

W LexDigital zajmiemy się profesjonalnym przeprowadzeniem Twojej firmy przez cały proces wdrożenia wymagań systemowych, przygotowaniem do certyfikacji wdrożonego systemu, a także zapewnimy bezpośrednią asystę podczas audytu certyfikującego. Działamy w oparciu o ustalone wskaźniki raportowania postępu naszych prac, dzięki harmonogramowi opracowanemu we wstępnej fazie wykonania projektu.

Do każdego klienta podchodzimy indywidualnie. Działania realizowane w ramach systemów zarządzania łączymy z optymalizacją procesów Twojej firmy. Budowany przez nas system zarządzania będzie dopasowany do specyfiki Twojej działalności. U nas otrzymasz indywidualną wycenę projektu wdrożenia.

Potrzebujesz pomocy z wdrożeniem ISO w swojej firmie? Nasi eksperci pomogą Ci przejść przez cały skomplikowany proces. Napisz do nas maila: biuro@lexdigital.pl lub zadzwoń: +48 500 214 942.

Ile to kosztuje?

Poza ISO 27001, oferujemy także wdrożenie ISO 9001, ISO 29115 czy, ISO 22301 oraz standardu VDA ISA (TISAX)

Koszt naszej usługi jest zawsze zależny od wybranej normy ISO jak również od:

- wielkości organizacji i skali jej działalności;

- standardu ISO, który został wybrany przez Klienta;

- poziomu skomplikowania projektu i procesów wewnętrznych;

- zaangażowania czasowego naszego zespołu;

- dostępności i zaangażowania Zespołu Klienta.

Poznaj naszą pełną ofertę dotyczącą wdrożeń ISO